- Ботнет для майнинга: что это и как они приносят миллионы владельцам

- Читайте в статье

- Что такое ботнет

- Как он устроен

- Профилактика безопасности

- Ботнеты: как скрытый майнинг становится эпидемией

- Что такое скрытый майнинг с помощью ботнета?

- Скрытый майнинг криптовалюты

- Как найти и удалить скрытый майнинг на компьютере

- MineBot лохотрон или нет?

- Найдены возможные дубликаты

- Немного о сбермаркете

- Ответ на пост «Как меня развели на билетах»

- В Нижнем Тагиле застройщик, укравший у дольщиков 31,9 миллиона рублей, признан невменяемым

- Нужна помощь юриста

- Особенности шиномонтажа в Воронеже

- Гарантийный «ремонт» материнской платы

- Связной не гнушается мошенничества

Ботнет для майнинга: что это и как они приносят миллионы владельцам

Киберпреступники идут на самые гениальные ухищрения, чтобы заработать. Если романтизировать образ кибермошенника, то только подумайте, как тяжело бороться с надежными системами. Они постоянно ищут лазейки и возможности. Майнинг криптовалют через ботнеты стал легким способом заработать, причем достаточно гуманно: жертва может продолжать использовать свое устройство и ни о чем не подозревать.

Читайте в статье

Чтобы добиться быстрых денег, используются вирусы-вымогатели, когда хакер берет компьютер в заложники до отправки платежа. Эта угроза растет огромными темпами, что к 2019 году, как ожидается, убытки достигнут 11,5 млрд долларов.

Отчет Cybersecurity Ventures предсказывает эти цифры на основании того, что убытки от вымогателей будут стоить миру 5 миллиардов долларов в 2017 году, по сравнению с 325 миллионами долларов в 2015 году. Увеличение в 15 раз всего за два года.

Однако особенно популярен другой способ заработать в интернете черными способами: ботнеты для майнинга криптовалют. Это просто, безболезненно и, возможно, относительно безвредно по сравнению с другими типами атак.

Главный аналитик Alert Logic Мэтт Даунинг отмечает: «Вероятно, более 80% всех атак, которые мы видим, приходятся на майнинг. Я бы сказал, что это что-то вроде эпидемии».

Что такое ботнет

Криптовалютный майнинг требует много мощностей, специального оборудования или невероятно быстрых вычислений (их можно делать хоть в уме, но такого гениального ума пока нет). И если мощностей недостаточно, то майнинг не будет прибыльным, вы это знаете.

Но ботнет для криптовалют решают проблему. Он запрограммирован, чтобы собирать мощности по Интернету, точнее, по компьютерам жертв. Вместо того чтобы организовывать одну ферму (и покупать оборудование), майнинг-ботнеты сразу же заражают кучу устройств, включая компьютеры, смартфоны, различные умные устройства и серверы. Они получают доступ к мощности, электроэнергии и Интернету, чтобы майнить криптовалюту. В совокупности мощности достаточно для хорошего заработка. Возможно, 30% мощностей некоторых криптовалют исходят из зараженных устройств.

Система бот-сетей похожа на стандартные вредоносные программы. Если не обнаружены антивирусные программы, установленные на устройстве, или они не сработали, такое вредоносное ПО продолжает действовать без ведома владельца и способно передаваться на другие подключенные устройства в сети.

Как он устроен

Ботнет — это соединение слов «робот» и «сеть». В широком смысле это сеть роботов. Чтобы ее построить, ботмастерам нужно как можно больше зараженных онлайн-устройств или «ботов» под их руководством, потому что только тогда достигается значимый эффект.

Обычно распространяют через ссылки на почте, баннеры, поддельные загрузки.

Более сложные ботнеты могут даже самораспространяться: находить и заражать устройства автоматически. Такие автономные боты постоянно ищут в Интернете уязвимые устройства, подключенные к Интернету, которые не имеют обновлений ОС или антивируса.

Ботнеты трудно обнаружить. Они используют лишь малую вычислительную мощность, чтобы не нарушать обычные функции устройства. Более продвинутые могут обновляться, чтобы предотвратить обнаружение программами-авнтивирусами.

Ботнеты могут заражать почти любое устройство, подключенное напрямую или по беспроводной сети к Интернету. ПК, ноутбуки, мобильные устройства, видеорегистраторы, смарт-карты, камеры безопасности и умные кухонные приборы (звучит странно, но это особенно уязвимые предметы) могут попасть в сеть.

Как признается оператор ботнета, многие из них вообще не программисты, а вирусы покупаются на черных рынках или берутся в аренду. От оператора требуется поддерживать сервер и получать прибыль.

По понятным причинам, в этой статье мы не может описывать полную матчасть: как создавать и внедрять ботнеты.

Структура обычно одна из двух:

- Модель клиент-сервер. Она настроена как базовая сеть с одним основным сервером, контролирующим передачу информации от каждого клиента. Ботмастер использует специальное ПО для передачи инструкций каждому устройству. Ее недостаток (а для правоохранителей преимущество) — одна контрольная точка, которую можно вычислить и закрыть сеть.

- p2p-модель. Новые ботнеты используют взаимосвязанную одноранговую структуру. Каждое зараженное устройство функционирует как клиент и сервер. Отдельные боты имеют список других зараженных устройств и будут искать их для обновления и передачи информации между ними.

Ботнет-майнер Smominru, который был внедрен в мае 2017 года, к февралю 2018 года успешно добыл около 9000 Monero на сумму около 3,6 миллиона долларов. Исследователи из компании Cyberecurity Proofpoint заявляют, что ботнет состоял из «более 526 000 зараженных хостов Windows, большинство из которых являются серверами». Этот вирус распространялся, несмотря на попытки его остановить, потому что узлы были распределены по всему миру, и большинство из них в России, Индии и на Тайване.

После своих исследований и анализа Proofpoint потребовал, чтобы известный майнинг-пул MineXMR заблокировал адрес, связанный с Smominru. Хотя это привело к частичной потере контроля, операторы быстро зарегистрировали новые домены и начали майнить на новый адрес в том же пуле.

Профилактика безопасности

Методы безопасности относительно просты, хотя до сих пор многие их игнорируют:

- Обновите свою операционную систему. Этот совет всегда во главе списка профилактических мер. Разработчики программного обеспечения активно борются с вредоносным программами.

- Избегайте вложений электронной почты из подозрительных или неизвестных источников. Это излюбленный способ. Не открывайте приложение из неизвестного источника. Даже электронные письма, отправленные от друзей и коллег, нужно тщательно изучать, так как может быть фишинг. Боты регулярно используют списки контактов для отправки спама и зараженных писем.

- Ботнеты используют сети P2P и службы обмена файлами для заражения компьютеров. Сканируйте любые загрузки перед установкой файлов.

- Не нажимайте на подозрительные ссылки. Наведите курсор на гипертекст и проверьте, что там за URL-адрес. Вредоносные ссылки любят оставлять в комментариях к YouTube, всплывающих сообщениях, на досках объявлений и т. д.

Источник

Ботнеты: как скрытый майнинг становится эпидемией

Скрытый майнинг через ботнет приносит тысячи долларов ежедневной прибыли своим владельцам. По статистике 80% кибер-преступлений связаны с использованием ресурсов жертвы для скрытого майнинга криптовалюты.

В последнее время тема скрытого майнинга криптовалюты с использованием ботнетов звучит в новостях все чаще и громче. Киберпреступники — злые гении IT-индустрии, находят все более тонкие и технологичные способы заработать большие деньги по-легкому. Они могли бы использовать свой талант во благо, но темная сторона иногда оказывается сильнее. Скрытый майнинг с помощью ботнета — это способ заработать большие деньги собственным интеллектом.

Совсем недавно в тренде были «локеры» — вредоносное ПО, которое блокирует компьютер жертвы, шифрует данные и требует вознаграждения за разблокировку в биткоинах. Локеры и сейчас представляют серьезную угрозу. Так например прогнозируемый ущерб от такого рода вредоносного ПО на 2019 год ожидается в пределах 11 млрд. долларов. А по данным Cybersecurity Ventures, атака с помощью локеров осуществляется каждые 14 секунд.

Срипто хакинг развивается также стремительно, как вся крипто-индустрия, а возможно даже быстрее. Сегодня характер эпидемии приобретает новое явление — скрытый майнинг криптовалюты с помощью ботнета. Ботнет — это сеть зараженных вредоносным ПО программ, которая управляется из единого центра. Такой вид деятельности может приносить очень высокую прибыль, а хозяин такой сети зомби-машин останется неизвестен. А самое главное — это то, что обнаружить такую сеть крайне сложно. Даже если один владелец ПК случайно увидит подозрительную активность, он не сможет понять кто управляет его ПК и куда уходит добытая криптовалюта.

Очень сложно подогнать такой вид деятельности под существующее законодательство, так как в большинстве стран отсутсвует понимание криптовалют на законодательном уровне. Кроме того ботнет распространен по сотням тысяч компьютеров по всему миру и локализовать преступление и его организатора попросту невозможно.

Что такое скрытый майнинг с помощью ботнета?

Майнинг криптовалюты требует двух ресурсов: высокой вычислительной мощности и электроэнергии. Оба этих ресурса обладают высокой стоимостью и чем больше у вас в распоряжении процессоров и электричества, тем больше вы сможете добыть криптовалюты. Чтобы построить прибыльную майнинг-ферму, нужно купить мощные и дорогие видеокарты или асики и ежемесячно оплачивать огромные счета за электричество.

Или… можно создать ботнет и получить эти ресурсы бесплатно.

Представьте себе распределенный датацентр, состоящий из сотен тысяч устройств: домашних компьютеров, ноутбуков, мощных серверов и обычных смартфонов, которые круглосуточно тратят часть своих ресурсов на математические операции по вычислению нового блока в сети криптовалюты. Владельцы зачастую никогда не узнают, что их устройство скрыто майнит криптовалюту.

Как правило зараженные машины используются для скрытого майнинга криптовалюты Monero. Криптовалюта Monero является полностью анонимной цифровой валютой, транзакции в которой невозможно отследить. Также майнинг Monero может осуществляться на CPU, то есть на обычных процессорах, которые есть во всех компьютерах.

Может быть вы слышали про ботнет Smominru, который включал в себя более полумиллиона компьютеров, на которых осуществлялся скрытый майнинг криптовалюты Monero. Ботнетом управляла группа хакеров, также ответственных за распространение вируса WannaCry. С мая 2017 года ботнет Smominru, используя скрытый майнинг на компьютерах жертв, добывал примерно 24 монеты XMR в сутки и принес своим владельцам более трех миллионов долларов.

Для криптомошенников не важно, какой мощности у вас компьютер, сколько он может добывать криптовалюты и где он находится географически. Для скрытого майнинга часть ресурсов вашего устройства будет направлена на добычи криптовалюты, а вся прибыль будет направлена на кошелек хозяина ботнета.

Скрытый майнинг криптовалюты

Ботнет для скрытого майнинга не требует никаких контактов и взаимодействий с жертвой. Жертва, как правило не знает и никогда не узнает о том, что ее компьютер скрыто добывает криптовалюту для неизвестного анонима. Такой вид кибер мошенничества — это низкорисковый и долгосрочный канал по заработку денег, используя ресурсы чужих компьютеров. По сути, вредоносной деятельности здесь не происходит и такое действие сложно классифицировать, как преступление.

Обычно хозяин ботнета не использует мощность процессора жертвы на 100%. Высокая загрузка процессора может привести к перегреву или даже выходу из строя компьютера. Поэтому, компьютеры в ботнете, как правило, работают так, чтобы жертва ничего не замечала. Потихоньку, день за днем, скрыто забирая часть вычислительных ресурсов, такой ботнет приносит владельцу сотни и тысячи долларов ежедневно.

Еще одним из самых массовых видов мошенничества в сфере криптовалюты является фишинг — воровство паролей от криптовалютных кошельков через фальшивые сайты.

Как найти и удалить скрытый майнинг на компьютере

Чтобы компьютер попал в ботнет, на нем должна быть выполнена программа. Эта программа должна быть запущена пользователем или каким-либо исполняемым скриптом. То есть теоретически, стать жертвой ботнета и участником пула, где осуществляется скрытый майнинг криптовалюты, можно просто посетив какой-либо вредоносный сайт.

Обнаружить, что вы стали жертвой криптохакеров можно по необычно высокой загрузке процессора. CPU вашего компьютера будет нагружен даже когда вы не запускаете каких-либо программ. Смартфон или ноутбук может начать постоянно сильно нагреваться и тормозить — это тоже признак того, что скрыто выполняются какие-то вычислительные процессы.

Как правило скрытый майнер не ставит задач по уничтожению данных или другой серьезной вредоносной деятельности. Владелец ботнета заинтересован, чтобы жертва как можно дольше оставалась в неведении. Но сам факт того, что неизвестный смог поставить на компьютер какую-то программу и запустить ее, должен как минимум насторожить.

Если вы подозреваете, что у вас на компьютере происходит скрытый майнинг криптовалют, то достаточно установить антивирус. Процесс добычи криптовалюты заставляет процессор работать в определенном режиме и увидеть эту загрузку достаточно просто. Антивирус может удалить программу для скрытого майнинга. Также вы можете использовать плагины для Crome типа minerBlock или NoCoin, которые помогут предотвратить скрытый майнинг во время посещения сайтов.

Чтобы не стать жертвой скрытого майнинга, достаточно регулярно обновлять программное обеспечение, которым вы пользуетесь и соблюдать базовые правила цифровой гигиены. Не следует запускать программы из неизвестных источников, всегда пользоваться свежей версией антивируса и не посещать подозрительные сайты.

Источник

MineBot лохотрон или нет?

Недавно наткнулся на одну группу во Вконтакте — «MineBot — Копай и зарабатывай!».

В группе приятное оформление, активность большая под постами, много подписчиков. Все вроде вызывает доверие.

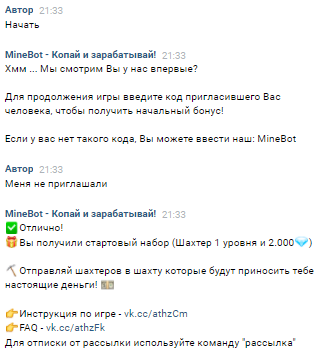

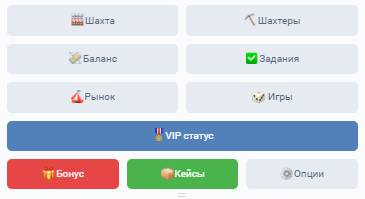

Сидел я вечером дома, делать было нечего, думаю — посмотрю. Открываю чат и вижу игру, которая находится прямо в чате. Бот отправляет меню, с помощью кнопок выбираешь нужное. Настроено все довольно интересно, я никогда с таким не сталкивался.

Игра по своей сути кликер или майнер, называйте как хотите. Покупаешь шахтеров, копишь алмазы, продаешь и снова покупаешь шахтеров. Честно скажу что на телефоне такие игры меня забавляли, хоть и быстро надоедали.

В самой игре есть 3 валюты. Алмазы, деньги и супербаксы. Соответственно Алмазы добывают в шахте ваши шахтеры, после чего вы на Рынке продаете эти алмазы. Одна часть с проданного идет в Деньги, другая в Вывод. Супербаксы — валюта за донат.

Просидел я полчаса в этой игре, заработок идет минимальный. Выключил.

Следующий день начался у меня с сообщения о том, что мне дали какой-то промокод, введя который можно получить определенное количество алмазов. Я его ввел и получил около 300к+ алмазов. Думаю — «Ничего себе, довольно щедро, ведь мой одинокий шахтер за ночь собрал около 800 штук». Конечно, уже чувствуется что-то не ладное или я такой везунчик?

Посидел в игре еще около получаса с этого момента, выключил, как вечером снова приходит промокод. История повторяется. Я решил обменять все эти алмазы и посмотреть, сколько же я «заработал». Выбираю Рынок, продаю алмазы и вот, на моем балансе уже 1150 руб. Ничего себе, за час игрового времени, собственно ничего не делая получаю тысячу? Интересно.

В их группе постоянно выкладывали посты о том, что можно сделать репост записи и через день получить Секретный кейс, из которого может попасться нечто интересное. Комментариев под постом уйма и все в такой форме: «-Вывод работает? -Да», «Кому что попалось из кейса?», «Где быстрее выводит на банковскую карту или киви?». И все комментарии положительные, все пишут о том, что вывод работает, и все в общем то хорошо.

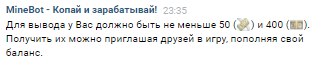

Что сказать, попробуем вывести наши кровно «заработанные» деньги. Выбираю в меню Вывод, ввожу карту и тут сообщение — «Для вывода средств вам необходимо 50 супербаксов». Получить их можно только за донат, приглашая друзей и из Кейсов.

Уже настораживает. Не понятно почему для вывода средств, я сначала должен их положить на свой баланс. Ладно, решил же все таки проверить на сколько такой сервис может быть правдой. Пробуем положить.

После того как вы нажмете на кнопку Пополнить баланс, вам выдадут ссылку, перейдя по которой попадаем в приложение «Пожертвование для группы», где сказано, что вы делаете пожертвование на развитие данной группы и ничего больше. Дальше — платежный шлюз. После оплаты получаю сообщение о том, что донат успешно произведен и на мой баланс зачислены Супербаксы.

Отлично! Все работает. Может на этот раз получится вывести средства? Делаем заявку снова и бот говорит что она принята. На этом пока все. Если верить комментариям, то должны перечислить мне на следующий день. Ждем.

На следующий день, после работы, вечером вспомнил про свой вчерашний вывод средств, но странно, денег нет, сообщения от бота только о промокодах. Ладно, думаю все понятно. Видимо лохотрон. Закрываю Вконтакте.

Следующим утром, спокойно собираясь по своим делам, вижу сообщение от MineBot-а с информацией о моем выводе. Сказано, что мой вывод одобрен, все хорошо, всего на всего нужно привязать свой кошелек и пройти «верификацию». Для этого требуется отправить еще 100 руб. Стандартная схема. С каждым разом, просить небольшую сумму, ведь потом то ты получишь больше 🙂

Решил проверить группу. Понятное дело, администраторы ее активно подчищают, но количество комментариев все таки большое.

Смотрю страницы, с которых пишут о том, что все работает и как они быстро получили свои кровные. На первый взгляд все в порядке, заполненные профили, фотографии, записи на стенах, музыка, видео.. но, я сразу обратил внимание, что все они были в сети либо 27 числа, либо 29. Смотрим дальше: все фотографии добавлены в одно и тоже время с разницей в пару минут. Записи на стене тоже, видео — такая же ситуация. Видно — страницы фейк.

Увидел обсуждение в группе «Вывод средств». Захожу, а там скриншоты электронных чеков с Qiwi и с банков о переводе. И на каждый день по сообщению, в котором написана еще и дата, в которые эти деньги якобы отправляли. Вроде все чисто, за исключением того, что время в чеках также с разницей в пару минут. Это же как быстро надо переходить из приложения банка в Qiwi, писать сумму и реквизиты. Также, напрягло количество выводов в день. Каждый день 10 штук. Маловато для 250к+ подписчиков.

Дальше обращаю внимание на «Пользовательское соглашение». Обращаю внимание на пункт 7.7.6 (прикрепляю фотографию).

То есть администратор сам выбирает, на свое усмотрение, кому платить, а кому нет. Думаю

Теперь окончательно понятно, почему это лохотрон, почему вам никто не выплатит и почему нельзя вносить туда свои средства. Да, возможно многие подумают, что я поступил глупо и наивно, но я делал это для того, чтобы показать как это работает и как вас могут обмануть. Особенно ваших детей. Будьте внимательнее.

Легких денег не бывает 🙂

Найдены возможные дубликаты

Я рассуждаю так, если мне предлагают на халяву денег, то можно уже насторожиться. Далее попробовать их взять и внимательно следить, в момент, когда за вывод денег с меня просят денег — ну понятно, лохотрон.

Ой, да это фигня. Помнится, тут пост от одного человека был. Мол, в центре Питера сидит контора, якобы оказывающая юридическую поддержку. Туда обратилась мама-пенсионерка друга и с неё ни за что стрясли около 40 килорублей. Тоже решил провести расследование. Сам он заплатил меньше: примерно 20 тысяч. Вывод расследования был такой: действительно разводят, но меня развели только на двадцать тыщ.

Не знаю, продолжил ли он расследование, вернул ли свои деньги, но по посту было похоже, что этим он и ограничился.

https://www.kryptex.org/?ref=6762fb37 — можно и тут помайнить, легко, с пассивной нагрузкой, есть разные режимы для компа что бы не напрягать, да и на ночь можно поставить и что то да заработать

Сыграть была возможность. За неделю стало доступно к выводу 8к руб. Отправила 300руб на пополнение баланса, заказала выплату этих 8к. Жду сутки-ничего нет. Пишу в сообщество- почему нет вывода сутки? . в ответ Бан- А теперь сами думайте играть в это или нет)

Вся портянка коротко: если увидите вконтакте группу где будет написано — мы раздаем деньги просто так, не верьте — это обман

Не нравятся мне такие посты. У человека абсолютно нулевая активность на аккаунте за полтора месяца существования и тут такой пост. Вроде и разоблачает, а вроде и нахваливает. Оставляет лазейку для мыслишек «а вдруг он не разобрался, а вдруг всем всё платьице». И найти это говно, спасибо автору за подробную инфу, в два клика можно.

Чувак, ты подозрительный, я за тобой слежу.

Немного о сбермаркете

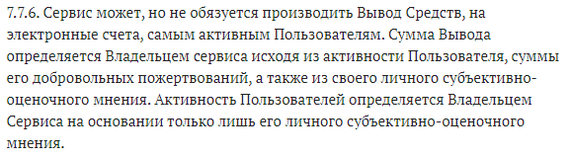

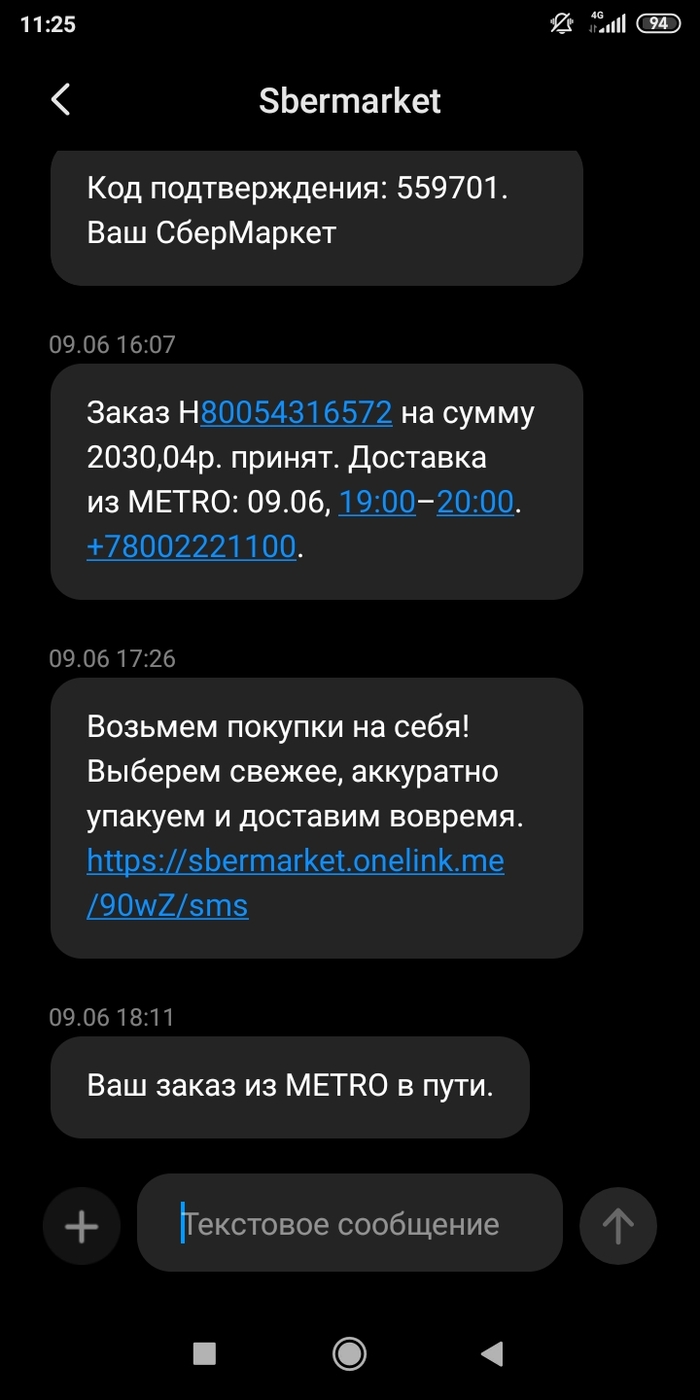

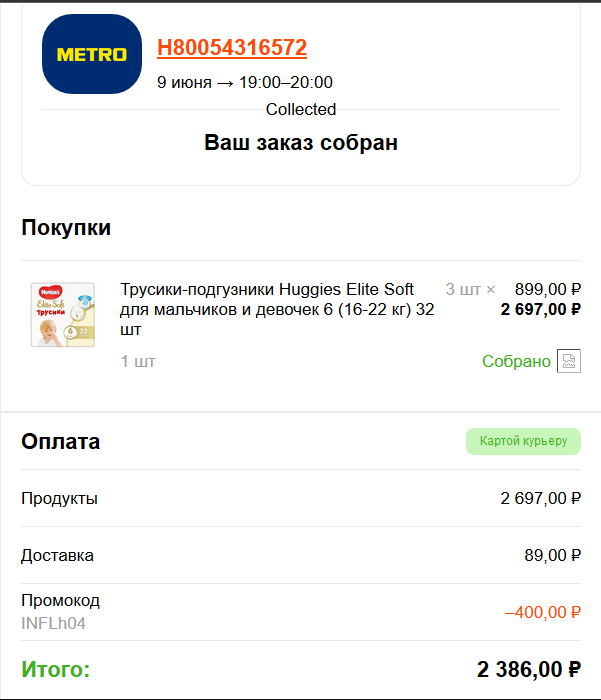

Вчера сделал заказ подгузников на сайте metro-cc. 3 пачки с промокодом вышли на 2030,04 руб. — отличная цена, выгоднее чем у конкурентов. Оформление сделал на работе в районе 16-00, принял смс от сбермаркета* (*METRO Cash and Carry в переводе на русский):

Поехал домой, в 18-42 звонит курьер, а мы на прогулке. Договорились встретиться на улице и совершить сделку. Курьер вручил мне товар, супруга приложила карту к их терминалу и расплатилась, однако сумма снялась 2386,01 руб. Интересный ход, звоню по их номеру +78002221100 мне говорят всё верно с вас 2386,01 и эти данные заказа были отправлены на электронную почту. Проверяю ящик, письмо пришло в 16:07, что-то не сходится:

Оказывается пока нас не было дома, метросбермаркет отправил письмо в 17:48 с новым ценником, чуть подороже:

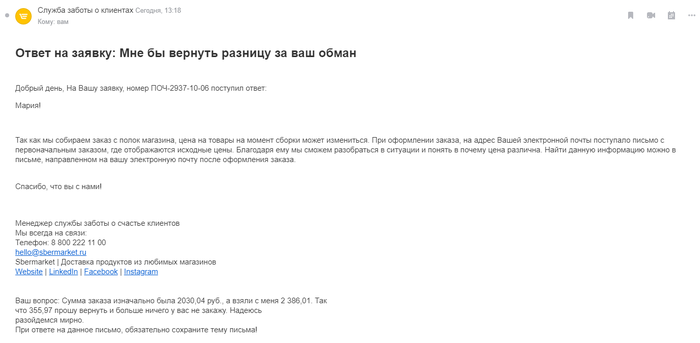

Официальный ответ службы заботы о клиентах сбермаркета:

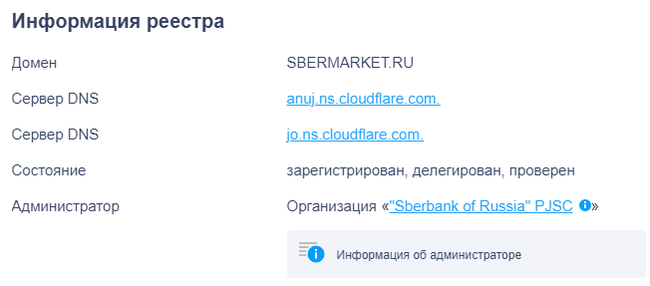

Интересная схема, деньги не вернули, виноват я по ходу. Ставлю тег сбербанк, потому что:

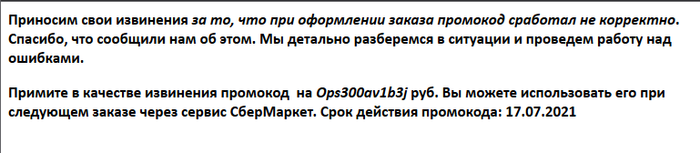

UPD: Сбер ответил, хоть и поздно:

Промокод можете забрать. Вердикт: промокод сработал некорректно, это заметил кто-то из сотрудников и поменял сумму, забыв уведомить клиента по смс.

Ответ на пост «Как меня развели на билетах»

Аналогичная история, купила билеты в Михайловский театр, обнаружила, что это мошенники в день похода в театр. На звонки они не отвечают, на письма тоже. Обратилась в банк, написала заявление на chargeback в приложении банка, так как услуга мне не была оказана. Описала ситуацию, приложила скриншоты писем, сайта зеркала. Банк думал месяц, и все-таки вернул мне всю сумму за два билета! Надеюсь, комментарий поможет тем, кто оказался в такой же ситуации и удачи!

В Нижнем Тагиле застройщик, укравший у дольщиков 31,9 миллиона рублей, признан невменяемым

В Нижнем Тагиле вынесен приговор по уголовному делу о мошенническом хищении средств дольщиков ООО «СУ-1». У директора ООО хватило рассудка придумать схему кражи денег, но отвечать за это на не может из-за невменяемости.

На основании собранных доказательств финансовый директор ООО «Су-1» Ирина Чемезова приговорена к 3,5 годам колонии общего режима. Генеральный директор компании Максим Сажаев от уголовной ответственности освобожден из-за того, что был признан невменяемым. Его направят с специализированное медицинское учреждение на лечение.

«В Дзержинском районном суде Нижнего Тагила вынес приговор по уголовному делу в отношении финансового директора ООО «СУ-1». Женщина признана виновной в совершении преступления, предусмотренного ч. 4 ст. 159 УК РФ «Мошенничество, совершенное группой лиц по предварительному сговору, с использованием своего служебного положения, в особо крупном размере», а также по п. «а», «б» ч. 3 ст. 174.1 УК РФ «Легализация денежных средств, приобретенных лицом в результате совершения преступления»», — сообщила ЕАН Марина Канатова, старший помощник прокурора Свердловской области.

Как установили следствие и суд, Сажаев и Чемезова под предлогом строительства многоквартирного дома в районе улиц Тимирязева, Ильича, Чайковского в Нижнем Тагиле похитили деньги 31 участника долевого строительства на общую сумму свыше 31,9 млн. рублей, перечислив их на расчетный счет подконтрольной организации, учредителем которого является Чемезова.

Для создания видимости выполнения своих обязательств они организовали выполнение начального цикла строительных работ – был вырыт котлован и создана видимость, что начинается бетонирование. На это злоумышленники израсходовали около 647 тыс. рублей.

Нужна помощь юриста

Товарищ купил машину.

Авто снята с учёта по причине утилизации.

При продаже ему сказали, что снята просто для продажи.(развели, как лоха)

Суть не в этом. Теперь его поймала полиция и шьёт ему уголовное дело по статье мошенничество. Мол купил хлам и пытался на учёт поставить.

Вопрос, как из этого всего выходить, кому писать, как быть и реально ли могут пришить уголовку?

Особенности шиномонтажа в Воронеже

Поймал я на днях саморез в заднее колесо и понадобилось воспользоваться услугами шиномонтажа.

А именно : посетив одну сетевую шиномонтажку, другую, я столкнулся с тем, что нигде нет жгутов для ремонта проколов!

Предлагали только кордовые латки, от 420 рублей штука, с работой цены разнились от 600 до 1080 рублей (тут мне наверное в цену загнали всё что только можно).

В последнем случае я уже не выдержал и прямо сказал:

как по мне, так явный сговор на лицо, с целью посильнее налюбить клиентов.

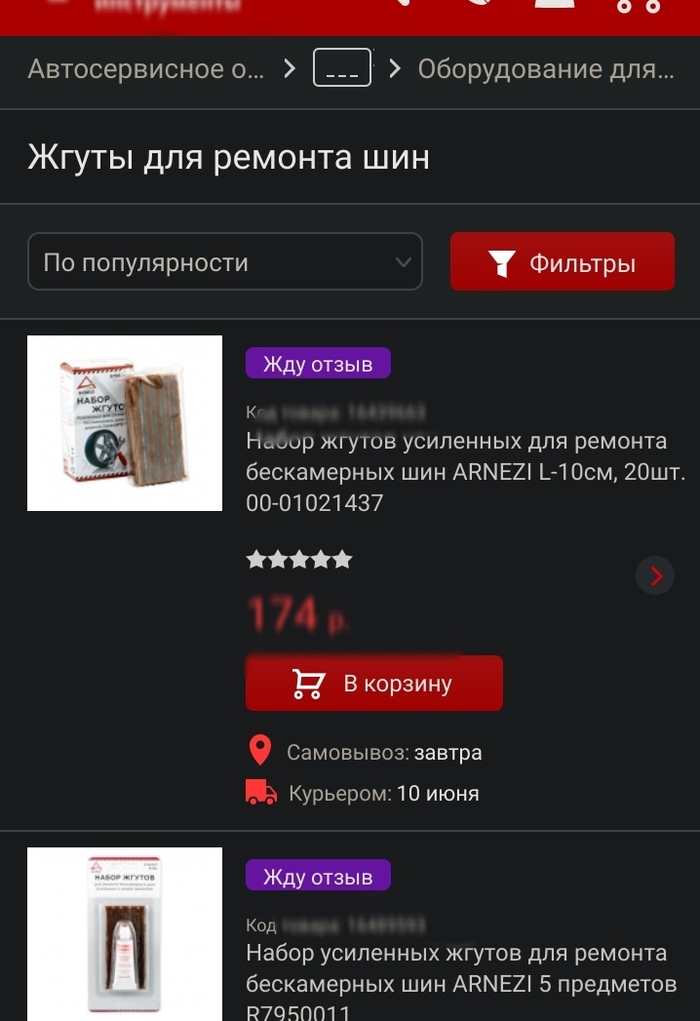

Да-да, теперь-то я уже заказал себе набор жгутов:

А пока набор ко мне едет, воспользовался шиномонтажкой на выезде из города, всё удовольствие мне обошлось в 270 рублей.

Что в трое отличается от цены в самом городе.

Кстати по отсутствию клиентов на тех шиномонтажах, что я посетил, и по загруженности сервиса, где колесо залатали, на ум приходит только «сова эффективный менеджер».

Не знаю, только сейчас началась эта волна налюбалова или уже давно продолжается, но подгорело у меня за это утро знатно.

Кто предупреждён, тот вооружён, как говорится.

Всем ни гвоздя ни жезла.

Спасибо, что дочитали.

Гарантийный «ремонт» материнской платы

Будьте бдительны! В сервисе втихую испортили ножку сокета, чтобы не чинить бесплатно материнку

Никита подтверждает! (с)

Связной не гнушается мошенничества

Хотел быстро купить телефон в обычном магазине сети «Связной». Милые ребята лет по 17-18 от роду попросили паспорт «для оформления электронной гарантии». К конце покупки оказалось гарантия не оформлена, зато меня ждет пять (5, Карл!) SIM-карт, 3 операторов (3!). Но со слов ребят SIM-карты «акционные», это «специальное предложение операторов для тестирования тарифов», «сами кончатся через 1 месяц», «договоров нет». Я задал все соответствующие вопросы, слабо поверил в ответы, но не могут же мне в лицо активно лгать в крупной сети? Могут. Ребята, это дно.

Через день, когда появилось время, все проверил. Обычные 100% полноценные SIM-карты. По отзывам Связной уже много лет этим занимается с той же формулировкой «для оформления электронной гарантии». Это, конечно, полное дно, более убогую практику себе сложно представить. Ладно впаривать ненужные допы. Но, вводя в заблуждение, получать паспортные данные, оформлять несогласованные договоры, не подписывать и не передавать письменные договоры — разве это не обычное мошенничество? Они учат этому молодых сотрудников, а разве на такой почве не будет хищений паспортных данных, оформления других договоров? SIM-карты можно не передавать, регистрироваться по ним где угодно, разговаривать в долги? Конечно при такой практике объем мошенничества шире, ведь для этого созданы все условия.

Обращаясь в Связной любой покупатель подвергается опасности. Лгут и вводят в заблуждение без зазрения совести, пользуются вашими паспортными данными и оформляют договоры без подписания. При этом, служба «поддержки» просто покрывает практику отпиской, что вины сотрудников нет, мне все подробно рассказали, я со всем согласился. Ку-ку? Что это такое вообще? Вместо быстрой покупки — обученные мошенничеству детки злоупотребили доверием, паспортные данные под риском, нужно идти и тратить время, чтобы закрыть 5 договоров у 3 операторов. Это дно, похоже проще покупать все онлайн, практика Связного попросту мошенническая.

Источник